E-mail er et afgørende kommunikationsværktøj, men det indeholder også en masse potentielt bevismateriale i efterforskninger. At forstå, hvordan man bruger e-mail forensics værktøjer, er essentielt for alle, der er involveret i digital forensics, cybersikkerhed eller juridiske processer. Denne guide giver en omfattende oversigt over e-mail forensics værktøjer og hvordan man bruger dem effektivt.

Forstå Vigtigheden af E-mail Forensics

E-mail forensics involverer gendannelse, analyse og bevaring af e-mail data til efterforskningsformål. Det kan bruges til at afdække skjulte oplysninger, spore kommunikationsmønstre og identificere nøglepersoner involveret i forskellige hændelser, herunder cyberkriminalitet, virksomhedssvindel og interne undersøgelser.

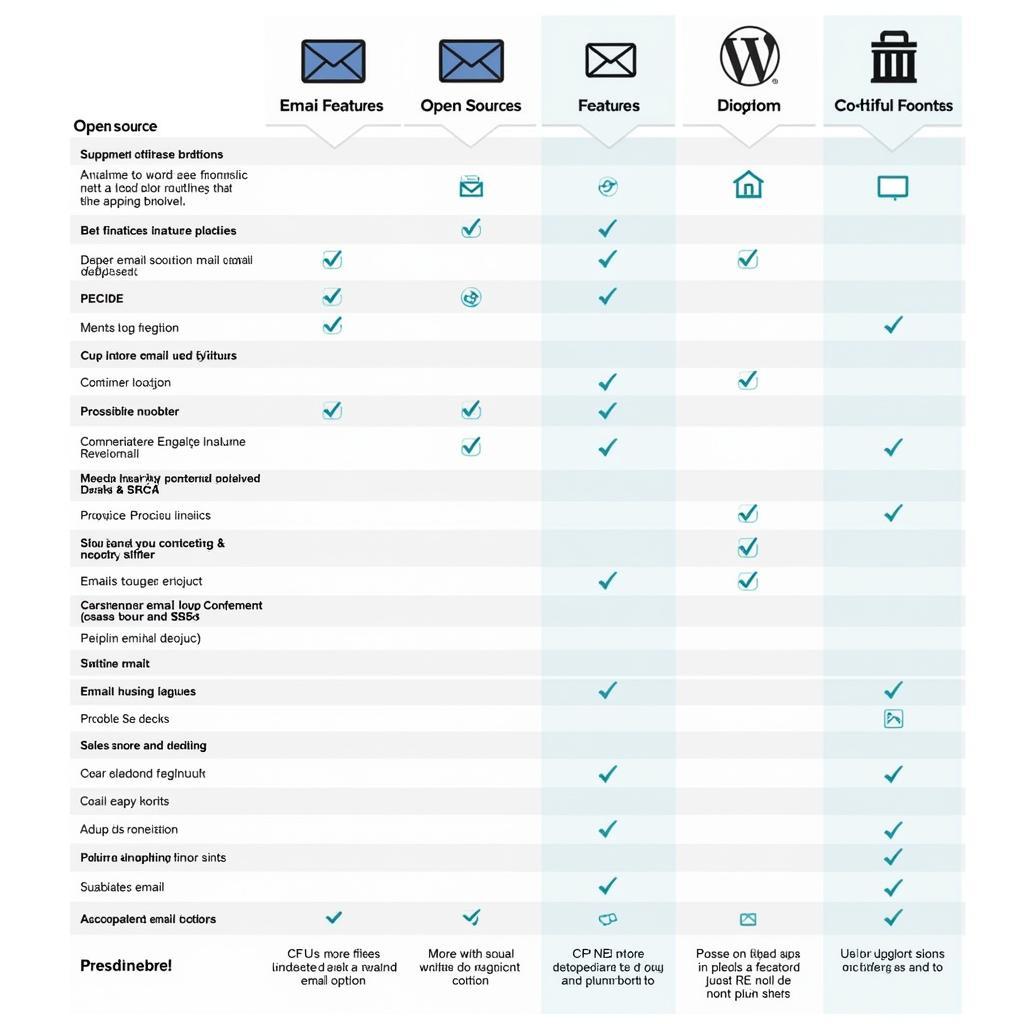

Valg af de Rigtige E-mail Forensics Værktøjer

At vælge de passende værktøjer er afgørende for succesfuld e-mail forensics. Faktorer, der skal overvejes, inkluderer den e-mail platform, der undersøges (f.eks. Gmail, Outlook, Exchange), den type data, der er behov for (f.eks. slettede e-mails, metadata) og det krævede niveau af teknisk ekspertise.

Open Source E-mail Forensics Værktøjer

Open source værktøjer tilbyder omkostningseffektive løsninger til grundlæggende e-mail analyse. Nogle populære muligheder inkluderer:

- Bulk Extractor: Nyttig til at identificere e-mailadresser, URL’er og andre relevante oplysninger.

- The Sleuth Kit (TSK): En kraftfuld pakke af værktøjer til generel digital forensics, inklusive e-mail analyse.

Kommercielle E-mail Forensics Værktøjer

Kommercielle værktøjer tilbyder ofte avancerede funktioner og brugervenlige grænseflader. Eksempler inkluderer:

- EnCase: En omfattende forensics platform med dedikerede e-mail analysefunktioner.

- FTK (Forensic Toolkit): Et andet populært kommercielt værktøj kendt for sin effektive behandling og analyse af e-mail data.

Trin-for-trin Guide til Brug af E-mail Forensics Værktøjer

Selvom hvert værktøj har sin egen grænseflade, er den generelle proces for brug af e-mail forensics værktøjer ens:

- Indsamling: Indsaml e-mail dataene sikkert og sørg for, at deres integritet bevares. Dette kan involvere indsamling af e-mail filer, adgang til mailservere eller oprettelse af forensiske billeder af enheder.

- Bevaring: Opret en forensisk kopi af de indsamlede data for at undgå at ændre det originale bevismateriale.

- Analyse: Brug det valgte e-mail forensics værktøj til at analysere dataene. Dette involverer søgning efter nøgleord, gendannelse af slettede e-mails, undersøgelse af metadata (f.eks. afsender, modtager, tidsstempler) og rekonstruktion af e-mail tråde.

- Rapportering: Generer detaljerede rapporter, der dokumenterer resultaterne, inklusive relevant bevismateriale og analyse.

Analyse af E-mail Metadata: Afdækning af Skjulte Spor

E-mail metadata giver værdifuld kontekst og kan afsløre kritiske oplysninger. Metadataanalyse kan afsløre:

- IP-adresser: Sporing af oprindelsen af e-mails.

- Tidsstempler: Etablering af en tidslinje for begivenheder.

- Skjulte vedhæftede filer: Afdækning af skjulte filer.

- Geografisk placering: Fastlæggelse af afsenderens placering (hvis tilgængelig).

“Metadata er det digitale fingeraftryk af en e-mail,” siger John Miller, Certificeret Forensics Undersøger hos CyberSec Solutions. “Det indeholder ofte nøglen til at låse op for afgørende bevismateriale, der muligvis ikke er tydeligt i selve e-mail indholdet.”

Håndtering af Fælles Udfordringer i E-mail Forensics

E-mail forensics kan præsentere flere udfordringer, herunder:

- Krypterede e-mails: Dekryptering af krypterede e-mails kan være kompleks og kræve specialiserede værktøjer eller ekspertise.

- Store datamængder: Behandling og analyse af massive mængder e-mail data kan være tidskrævende og ressourcekrævende.

- Data gendannelse: Gendannelse af slettede e-mails kan være udfordrende, især hvis dataene er blevet overskrevet.

“Håndtering af krypterede e-mails kræver en dyb forståelse af kryptografi og adgang til de nødvendige dekrypteringsnøgler,” tilføjer Maria Garcia, Lead Forensics Analytiker hos Data Forensics Inc. “Det er et afgørende aspekt af moderne e-mail forensics.”

Konklusion: Beherskelse af E-mail Forensics Teknikker

At beherske brugen af e-mail forensics værktøjer er essentielt i nutidens digitale landskab. Ved at forstå de involverede teknikker og udfordringer kan efterforskere effektivt udnytte e-mail data til at afdække vitalt bevismateriale og løse komplekse sager. Brug af de rigtige værktøjer og følge de korrekte procedurer vil forbedre succesen af enhver e-mail forensics undersøgelse betydeligt.

FAQ

- Hvad er de juridiske implikationer af at bruge e-mail forensics værktøjer?

- Hvordan kan jeg sikre integriteten af e-mail bevismateriale under indsamlingsprocessen?

- Hvad er nogle almindelige fejl, man skal undgå i e-mail forensics?

- Hvad er bedste praksis for opbevaring og bevaring af e-mail bevismateriale?

- Hvordan kan jeg vælge det rigtige e-mail forensics værktøj til mine specifikke behov?

- Findes der gratis eller open source e-mail forensics værktøjer?

- Hvordan kan jeg lære mere om e-mail forensics og blive en certificeret professionel?

Har du brug for hjælp til bildiagnostik? Kontakt os via WhatsApp: +1(641)206-8880, E-mail: [email protected] eller besøg os på 910 Cedar Lane, Chicago, IL 60605, USA. Vores 24/7 kundesupportteam er klar til at hjælpe dig.